Wir unterstützen Sie bei der Umsetzung der NIS-2-Richtlinie

- Zertifizierte und erfahrene ISMS-Berater

- Umsetzung des risikobasierten Ansatzes für Cybersicherheit

- Etablierung von Sicherheit in der Lieferkette

- Schulung und Sensibilisierung Ihrer Mitarbeiter und Führungskräfte

- Vorbereitung und Begleitung zu einer ISMS-Zertifizierung, bspw. ISO 27001 oder IT-Grundschutz

- ISMS-Software EDIRA als Unterstützungstool

Was ist die NIS-2-Richtlinie?

Die NIS-2-Richtlinie (Richtlinie zur Netz- und Informationssicherheit) ist eine EU-Verordnung, die darauf abzielt, die Cybersicherheit in der Europäischen Union zu verbessern. Sie baut auf der ursprünglichen NIS-Richtlinie (NIS-1) auf und erweitert deren Umfang und Anforderungen. Die NIS-2-Richtlinie ist seit dem 06.12.2025 in Deutschland in Kraft getreten und muss seither von betroffenen Unternehmen umgesetzt werden:

- Erweiterter Anwendungsbereich: NIS-2 umfasst mehr Sektoren und Arten von Einrichtungen als die ursprüngliche NIS-Richtlinie. Dazu gehören nun unter anderem Anbieter von öffentlichen elektronischen Kommunikationsdiensten, digitale Dienste, Energieversorger, Gesundheitsdienste, Wasserversorgung, öffentliche Verwaltung und mehr.

- Stärkere Sicherheitsanforderungen: Die Richtlinie verlangt von den betroffenen Unternehmen und Organisationen, strenge Sicherheitsmaßnahmen zu implementieren. Dies schließt sowohl technische als auch organisatorische Maßnahmen ein, um Netz- und Informationssysteme vor Cyberangriffen zu schützen.

- Verpflichtungen zur Meldung von Sicherheitsvorfällen: Unternehmen und Organisationen müssen signifikante Sicherheitsvorfälle innerhalb einer bestimmten Frist an die zuständigen nationalen Behörden melden. Dies soll eine schnelle Reaktion und Koordination bei Cybervorfällen ermöglichen.

- Verstärkte Aufsicht und Durchsetzung: Die nationalen Behörden erhalten mehr Befugnisse zur Überwachung der Einhaltung der Richtlinie und zur Durchsetzung von Maßnahmen. Dazu gehören Inspektionen, Audits und im Bedarfsfall Sanktionen.

- Besonders wichtige und wichtige Einrichtungen: NIS-2 unterscheidet zwischen "besonders wichtigen" und "wichtigen" Einrichtungen, wobei besonders wichtige Einrichtungen strengeren Anforderungen unterliegen. Diese Klassifikation basiert auf der Größe der Organisation und ihrer Bedeutung für die Wirtschaft und Gesellschaft.

- Internationale Zusammenarbeit: Die Richtlinie fördert die Zusammenarbeit zwischen den EU-Mitgliedstaaten sowie mit Drittstaaten und internationalen Organisationen, um globale Cyberbedrohungen effektiver zu bekämpfen.

Wer ist betroffen?

Die NIS-2-Richtlinie erweitert den Anwendungsbereich deutlich im Vergleich zur ursprünglichen NIS-Richtlinie und betrifft eine breite Palette von Sektoren und Organisationen. Die NIS-2-Richtlinie nennt die betroffenen Einrichtungen in der Anlage 1 und Anlage 2 der Richtlinie.

Wesentliche Einrichtungen

- Betreiber kritischer Anlagen

- Qualifizierte Vertrauensdiensteanbieter, Top Level Domain Name Registries oder DNS Anbieter

- Anbieter öffentlich zugänglicher Telekommunikationsdienste oder öffentliche Telekommunikationsnetze, die

- mindestens 50 Mitarbeiter beschäftigen oder

- einen Jahresumsatz und eine Jahresbilanzsumme von jeweils über 10 Millionen Euro aufweisen. - Natürliche oder juristische Personen oder rechtlich unselbstständige Organisationseinheiten einer Gebietskörperschaft, die anderen natürlichen oder juristischen Personen entgeltlich Waren oder Dienstleistungen anbieten, die einer der in Anlage 1 der NIS-2-Richtlinie bestimmten Einrichtungsarten zuzuordnen ist und die

- mindestens 250 Mitarbeiter beschäftigt oder

- einen Jahresumsatz von über 50 Millionen Euro und zudem eine Jahresbilanzsumme von über 43 Millionen Euro aufweisen.

Ausgenommen sind Einrichtungen der Bundesverwaltung, soweit sie nicht gleichzeitig Betreiber kritischer Anlagen sind.

Wichtige Einrichtungen

- Vertrauensdiensteanbieter

- Anbieter öffentlich zugänglicher Telekommunikationsdienste oder Betreiber öffentlicher Telekommunikationsnetze

- natürliche oder juristische Person oder eine rechtlich unselbstständige Organisationseinheit einer Gebietskörperschaft, die anderen natürlichen oder juristischen Personen entgeltlich Waren oder Dienstleistungen anbietet, die einer der in Anlagen 1 und 2 bestimmten Einrichtungsarten zuzuordnen ist und die

- mindestens 50 Mitarbeiter beschäftigen oder

- einen Jahresumsatz und eine Jahresbilanzsumme von jeweils über 10 Millionen Euro aufweist.

Ausgenommen sind besonders wichtige Institutionen und Einrichtungen der Bundesverwaltung.

NIS-2 Betroffenheit prüfen

Unter die NIS-2-Richtlinie fallen Einrichtungen, die Dienstleistungen in der EU erbringen, in bestimmten Sektoren tätig sind und bestimmte Schwellwerte überschreiten. Dazu gehören die Beschäftigtenzahl, der Jahresumsatz sowie die Bilanzsumme.

Unternehmen, die betroffen sind, müssen sich selbständig identifizieren, gegebenenfalls registrieren und ein entsprechendes Informationssicherheitsniveau aufbauen und betreiben.

Unsere Leistungen

- Unterstützung bei der Umsetzung der geforderten Cybersicherheitsmaßnahmen

- Unterstützung bei der Durchführung von Risikoanalyse und -bewertung sowie Risikobehandlung

- Bereitstellung von Vorlagen und unseres Dokumentationswerkzeugs EDIRA

- Durchführung von Audits und Identifizierung von Schwachstellen

- Begleitung bei Zertifizierungsmaßnahmen

Preise

Wir besprechen mit Ihnen gerne Ihre individuelle Situation und Unternehmenswerte und machen Ihnen ein faires Angebot.

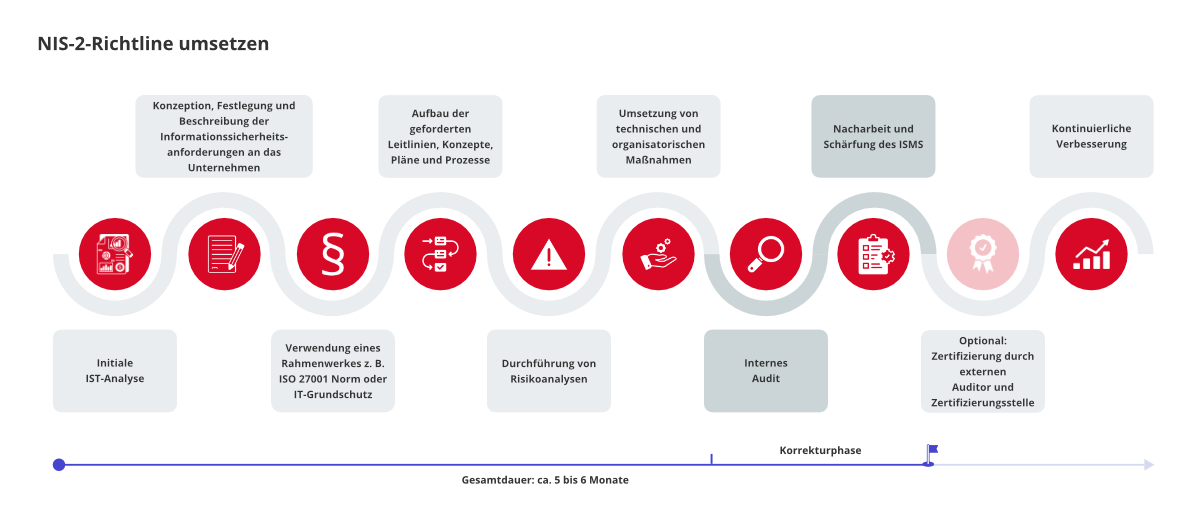

Prozess einer NIS-2 Umsetzung

Zu Beginn werden unsere Experten in einem Workshop mit Ihnen gemeinsam die Ist-Situation in Ihrem Unternehmen analysieren. Wir unterstützen Sie bei der Konzeption, Festlegung und Beschreibung Ihrer Informationssicherheitsanforderungen und der dafür zu implementierenden Prozesse und sonstigen Maßnahmen zu deren Sicherstellung. Hierfür steht unser Tool EDIRA mit seinen integrierten Vorlagen zur Verfügung.

Notwendige Dokumentationen und Anweisungen für das ISMS können anhand von Vorlagen in EDIRA erstellt und gepflegt werden. Nach Etablierung der ISMS-Organisation und einer gewissen Umsetzungszeit werden Nachweise dokumentiert und die Wirksamkeit des ISMS überprüft.

Im Anschluss daran kann die Durchführung eines internen Audits die Folge sein. Gemeinsam mit Ihnen prüfen wir, ob alle Nachweise und Unterlagen auditfähig sind.

Auf Ihren Wunsch und Bedarf stehen wir Ihnen während und bis zu Ihrem NIS-2-Nachweis mit Rat und Tat zur Seite.

Als optionale Unterstützung und zur Erleichterung der Bearbeitung des Projektes stellen wir Ihnen unser Informationssicherheitsmanagementsystem EDIRA zur Verfügung. Mit EDIRA können Sie Risikobewertungen vornehmen und die geforderte ISMS-Dokumenation auf Basis von umfangreichen Vorlagen erstellen. Sie erhalten einen Überblick über das Fortschreiten Ihres Projektes und Ihre Umsetzungsaufgaben. Dies erleichtert Ihnen die Nachweisbarkeit bei Audits und liefert Ihnen bessere Ergebnisse innerhalb des Managementprozesses.

Ihre Vorteile

- Erfüllung der geforderten, gesetzlichen NIS-2-Anforderungen

- Nachhaltige und dokumentierte IT-Sicherheit in Ihrem Unternehmen

- Schutz von Informationen durch auf den Stand der Technik beruhenden Maßnahmen (Schutz von internen Daten, Konstruktionsunterlagen, Produktions- und Verfahrenstechniken usw.)

- Verbesserte Cyberresilienz und Reduzierung von Einfallstoren für Ransomware, Phishing und andere Cyberbedrohungen

- Reduzierung von Ausfallzeiten und -kosten durch geplante Krisenreaktion und Prävention

- Positive Außenwirkung gegenüber Kunden, Lieferanten, Investoren und anderen Stakeholdern und damit Umsatz- und Gewinnsteigerung durch höheres Vertrauen

- Erfüllung der Voraussetzung für die Gewinnung von Neukunden

- Haftungsrechtliche Absicherung des Managements

NIS2UmsuCG - Was ist das?

Das NIS2UmsuCG steht für das "Gesetz zur Umsetzung der Richtlinie (EU) 2022/2555 des Europäischen Parlaments und des Rates vom 14. Dezember 2022 über Maßnahmen zur Gewährleistung eines hohen gemeinsamen Sicherheitsniveaus von Netz- und Informationssystemen in der Union (NIS-2-Richtlinie)".

EDIRA als Tool für die Umsetzung der NIS-2-Richtlinie

Sie wollen die NIS-2-Anforderungen erfüllen, ohne dabei unnötige Ressourcen zu verschwenden? Mit EDIRA erhalten Sie ein ressourcenschonendes und effizientes Tool, das Ihnen den gesamten Prozess von Anfang bis Ende begleitet. Unser spezielles NIS-2 Modul bietet Ihnen einen klaren roten Faden, sodass Sie die notwendigen Schritte zielgerichtet umsetzen und die volle NIS-2 Compliance erreichen können.

Das NIS-2 Framework mit seinen integrierten Umsetzungsempfehlungen, maßgeschneiderten Dokumentenvorlagen und benutzerfreundlichen Risikoanalysefunktionen sorgt dafür, dass Sie den Überblick behalten und Prozesse effektiv initiieren. Und das Beste: Mit der integrierten Auditfunktion können Sie Ihre Ergebnisse direkt an einen Auditor oder Zertifizierungsstelle übergeben – einen Nachweis, den Sie so einfach und schnell erzielen können.

Cybersicherheit im Arbeitsalltag leben – Geschäftsführung und Mitarbeiter schulen

Die NIS-2 fordert, dass Leitungskräfte und Mitarbeiter die Gefahren des digitalen Zeitalters verstehen und erkennen können – und das aus gutem Grund: Der Mensch ist oft der Schwachpunkt in der Sicherheitskette. Unsere NIS-2 Schulung für Geschäftsleitungen vermittelt Ihnen als Leitungs- und Führungskraft das notwendige Knowhow, um Risiken einschätzen zu können und orientiert sich maßgeblich an den Vorgaben des BSI. Für Ihre Mitarbeiter bieten wir ebenfalls das entsprechende Schulungspaket, damit auch sie mit wissendem und geschultem Auge Cybersicherheit im Unternehmensalltag leben.

Häufig gestellte Fragen

Für wesentliche (besonders wichtige) Einrichtungen sind strengere Aufsichts- und Durchsetzungsmaßnahmen vorgesehen als für wichtige Einrichtungen.

(Art. 32, Art. 33)

Für besonders wichtige Unternehmen - bis zu 10 Millionen Euro oder 2 % des gesamten Jahresumsatzes. Für wichtige Unternehmen - bis zu 7 Mio. Euro oder 1,4 % des gesamten Jahresumsatzes.

Die NIS-2 verlangt keine Zertifizierung der wesentlichen und wichtigen Einrichtungen. Die EU-Mitgliedsstaaten können jedoch von betroffenen Einrichtungen die Verwendung von IT-Produkten oder Dienstleistungen verlangen, die nach dem europäischen Zertifizierungsschema für Cybersicherheit gemäß dem Cybersicherheitsgesetz (EU-Verordnung 2019/881) zertifiziert sind.

Je nach Vertrag erhält jeder Kunde die zeitliche Betreuung, die er benötigt. Dies ist abhängig von der Unternehmenssituation und den internen Ressourcen des Unternehmens. Wir betreuen Sie so lange und intensiv, wie notwendig und gewünscht. Auch regelmäßige Jour fixe Termine und einzelne Beratungsgespräche können vereinbart werden.

Die NIS-2-Richtlinie ist eine EU-Richtlinie zur Verbesserung der Cybersicherheit, die darauf abzielt, ein hohes gemeinsames Sicherheitsniveau für Netz- und Informationssysteme in der gesamten Europäischen Union zu gewährleisten. Mit der NIS-2-Richtlinie („The Network and Information Security (NIS) Directive“) wurde im Januar 2023 die im Jahr 2016 eingeführten EU-Vorschriften zur Cybersicherheit aktualisiert. Die neue Richtlinie ist für KRITIS-Unternehmen und Organisationen in der Europäischen Union verbindlich und musste zum 17.10.2024 wirksam umgesetzt werden.

Die NIS-2-Richtlinie dient zur Harmonisierung, Erweiterung und Anpassung der bisherigen Cybersicherheitsanforderungen und Sanktionierung innerhalb der EU-Mitgliedsstaaten und möchte der zunehmenden Digitalisierung und einer wachsenden Bedrohungslandschaft der Cyberkriminalität begegnen. Ziel ist es, das Sicherheitsniveau der EU-Mitgliedsstaaten zu stärken und die Reaktionsfähigkeit, sowie die Resilienz öffentlicher und privater Einrichtungen, zuständiger Behörden und der EU insgesamt zu verbessern. Darüber hinaus erweitert die Richtlinie die Zahl der Unternehmen und Organisationen, die zur kritischen Infrastruktur (KRITIS) gehören.

Mit der Umsetzung des NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG) wird die europäische NIS-2-Richtlinie in deutsches Recht überführt.

Weitere Dienstleistungen für Ihre Sicherheit