IT-Grundschutz mit ISMS-Software EDIRA umsetzen

- BSI IT-Grundschutz-Kompendium

- Erstellen von Risikoanalysen

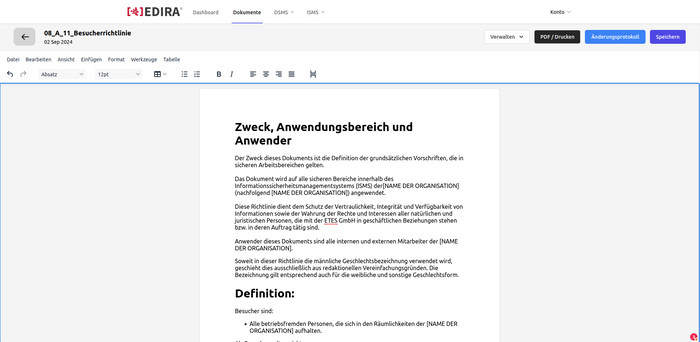

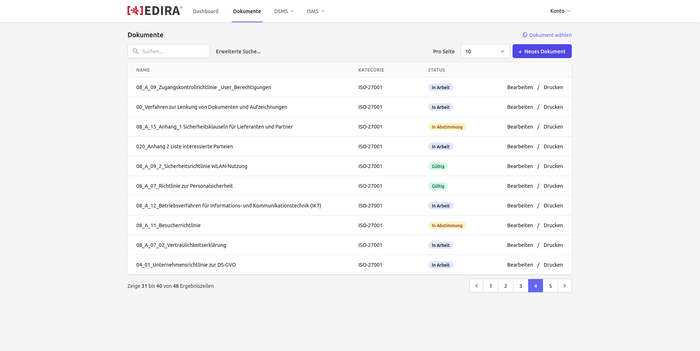

- Umfassende Dokumentvorlagen

- Revisionssichere Dokumentation

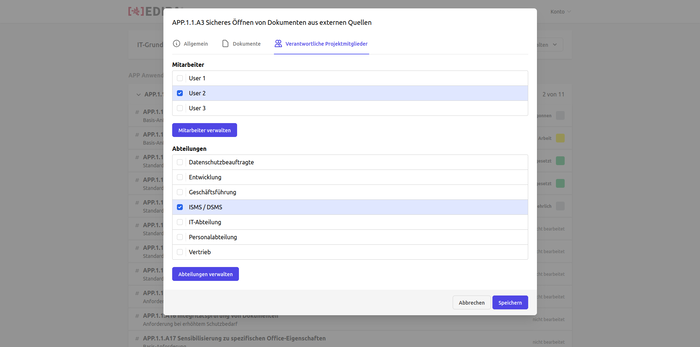

- Zuweisung von Aufgaben an die Projektmitglieder

- Interne Audits durchführen

- 2-Faktor-Authentisierung

IT-Grundschutz mit EDIRA umsetzen

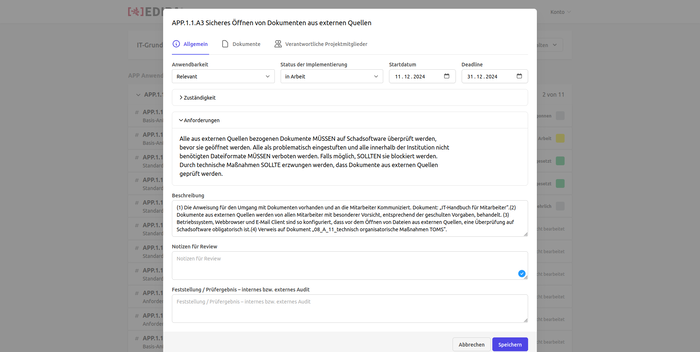

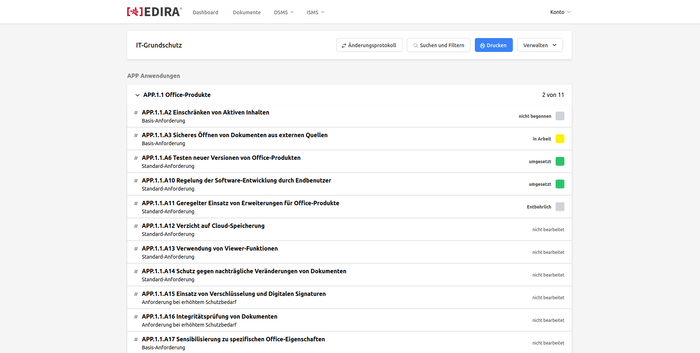

Optimieren Sie Ihre IT-Sicherheit mit EDIRA - dem optimalen Tool für die Abbildung des BSI IT-Grundschutzes. EDIRA bietet als ISMS-Software eine einfache und nachhaltige Struktur für die Abbildung des BSI IT-Grundschutzes. Mit EDIRA können Sie alle notwendigen Dokumente und Risikoanalysen direkt in der Software vorhalten und den Überblick über den Umsetzungsstatus behalten. Zudem behalten Sie den Umsetzungsstatus im Blick und können Aufgaben den jeweiligen Projektmitgliedern zuordnen. Als zusätzliche Sicherheitsmaßnahme kann bei EDIRA eine 2-Faktor-Authentisierung aktiviert werden. EDIRA bietet ein Rund-um-Paket für die Abbildung der Anforderungen des IT-Grundschutzes. Ebenfalls können Sie sich durch interne Audits optimal auf eine Zertifizierung vorbereiten.

Was ist das IT-Grundschutz-Kompendium vom BSI?

Das IT-Grundschutzkompendium wird in der Regel jährlich vom Bundesamt für Sicherheit in der Informationstechnik (BSI) herausgegeben. Zusammen mit den BSI-Standards bildet es die Grundlage für alle Unternehmen, Organisationen und Einrichtungen, die sich mit dem Thema Informationssicherheit beschäftigen wollen. Relevante Sicherheitsaspekte werden in den so genannten IT-Grundschutz-Bausteinen beleuchtet. Die Bausteine sind in 10 verschiedene Ebenen gegliedert und betrachten den Einsatz von Anwendungen (APP), Betrieb (OPS), Umsetzung von Konzepten und Verfahren (CON) bis zum Sicherheitsmanagement (ISMS).

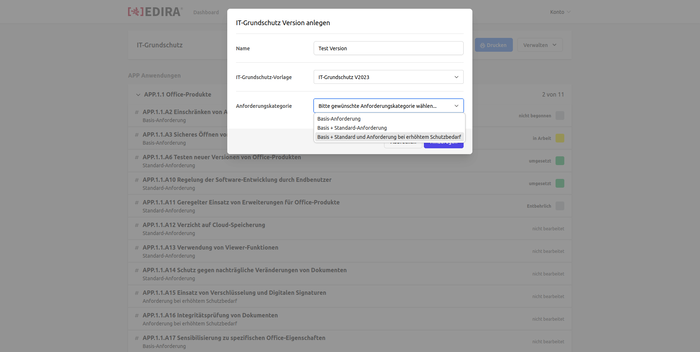

Es kann je nach Umsetzungsbedarf zwischen Basisschutz, Basisschutz + Standardschutz und erhöhtem Schutzbedarf gewählt werden. Die Umsetzungsanforderungen unterscheiden sich dabei in Tiefe und Methodik.

Ist eine Zertifizierung nach dem IT-Grundschutz möglich?

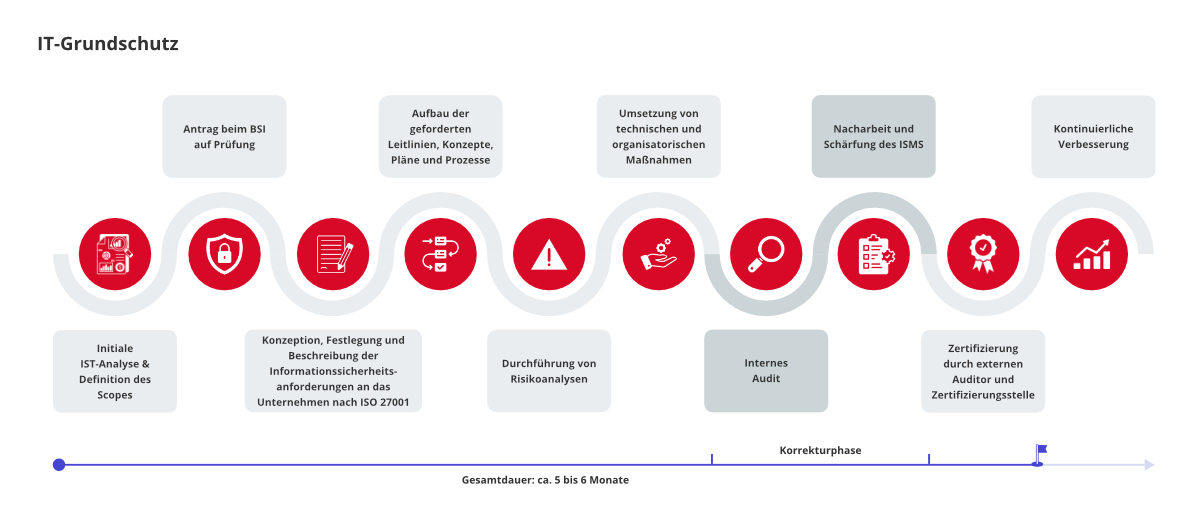

Der Aufbau eines soliden ISMS kann mit Hilfe des IT-Grundschutz-Kompendiums erfolgen. Eine Zertifizierung auf der Basis von IT-Grundschutz ist jedoch nicht auf direktem Weg möglich. Allerdings ist eine Zertifizierung nach ISO 27001 auf Basis von IT-Grundschutz umsetzbar. Voraussetzung dafür: Die Prüfung erfolgt durch einen ISO 27001-Grundschutz-Auditor, der durch das BSI zertifiziert worden ist. Der ISO 27001-Grundschutz-Auditor ist verantwortlich für eine umfassende Prüfung der Sicherheitsmaßnahmen des Unternehmens und die Erstellung eines detaillierten Auditberichts, der die Ergebnisse der Prüfung darstellt. Der Auditbericht dient als Grundlage für die Vergabe des ISO 27001-Zertifikats und muss dem BSI zur Überprüfung vorgelegt werden, um sicherzustellen, dass das Unternehmen seine Sicherheitsmaßnahmen gemäß den Vorgaben des ISMS umsetzt.

An welche Unternehmen richtet sich der IT-Grundschutz?

Der IT-Grundschutz ist für alle Unternehmen, Organisationen, Behörden und Einrichtungen unabhängig ihrer Branche geeignet.

Unsere Leistungen

- BSI IT-Grundschutz-Kompendium

- Unkomplizierte Statusübersicht

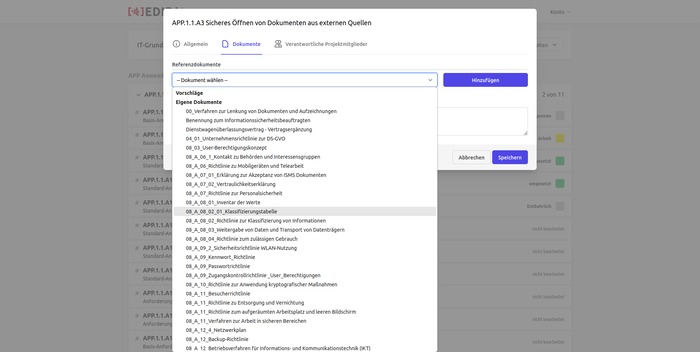

- Verknüpfung von Dokumenten mit den Bausteinen des Kompendiums

- Zuordnung von Projektmitgliedern zu den jeweiligen Bausteinen

- Anfertigung von Risikoanalysen

- Zahlreiche Vorlagen für Dokumente, die zur Erfüllung der Dokumentations- und Nachweispflichten benötigt werden

- Durch interne oder externe Auditoren durchgeführte Audits

- Einfaches Software-Onboarding, einschließlich eines Einführungsworkshops

Prozess einer ISO 27001 Zertifizierung nach IT-Grundschutz

Ihre Vorteile

- IT-Sicherheit im Unternehmen wirksam und dokumentiert

- Informationsschutz durch Maßnahmen nach dem Stand der Technik (Schutz von internen Daten, Konstruktionsunterlagen, Produktions- und Verfahrenstechniken etc.)

- Verwaltung der Zugriffsrechte dokumentiert und revisionssicher

- Positive Außenwirkung gegenüber Kunden, Lieferanten, Investoren und anderen Stakeholdern und damit Steigerung von Umsatz und Gewinn durch höheres Vertrauen

- Erfüllung von Voraussetzungen, um Neukunden zu gewinnen

- Absicherung des Managements im Falle von Haftungsfragen

Preise

Im Preis enthaltene Leistungen

- Revisionssichere Dokumentenvorlagen

- Integriertes Texbearbeitungstool

- Risikoanalyse und -bewertung

- Aufgabenverteilung und -verwaltung

- Zentrale Verwaltung der Dokumentation

- Automatisierte Norm Updates

- Integrierte Audit-Funktionalität

- 1 Manager-User

- E-Mail-Support für Benutzung EDIRA (keine Beratung)

- Telefon-Support für Benutzung EDIRA (keine Beratung)

- Updates bestehender Dokumente

- Integration neuer Dokumente

- EDIRA Updates

- Hosting in der ISO 27001-zertifizierten Cloud

- 2 Faktor-Authentisierung

- Onboarding-Schulung für Mitarbeiter

Wählen Sie Ihr gewünschtes Rahmenwerk:

| ISMS | IT-Grundschutz | IT-Grundschutz + ISO 27001 oder TISAX® | IT-Grundschutz, ISO 27001, TISAX® |

|---|---|---|---|

| Einmalige Einrichtungsgebühr* | € 150,- | € 150,- | € 150,- |

| Zusätzlicher Management-User pro Monat | € 15,- | € 15,- | € 15,- |

| Zusätzlicher Auditor oder ReadOnly-User pro Monat** | € 7,50 | € 7,50 | € 7,50 |

| Preis | € 99,- | € 198,-€ 188,- | € 297,-€ 267,- |

*bei Beratungsvertrag wird Einrichtungsgebühr erlassen

** inkl. Lizenzgebühr DIN Media

Optional: Erweiterung um Bereich Datenschutz

Ein Tool, zwei Bereiche – Nutzen Sie EDIRA ISMS und EDIRA DS-GVO für die optimale Umsetzung von normativen und gesetzlichen Anforderungen und gewinnen Sie Synergieeffekte.

| ISMS inkl. DS-GVO | IT-Grundschutz & DS-GVO | IT-Grundschutz + ISO 27001 oder TISAX® & DS-GVO | IT-Grundschutz, ISO 27001, TISAX® & DS-GVO |

|---|---|---|---|

| Einmalige Einrichtungsgebühr* | € 150,- | € 150,- | € 150,- |

| Zusätzlicher Management-User pro Monat | € 25,- | € 25,- | € 25,- |

| Zusätzlicher Auditor oder ReadOnly-User pro Monat** | € 7,50 | € 7,50 | € 7,50 |

| Preis | € 138,- | € 237,-€ 213,- | € 336,-€ 266,- |

*bei Beratungsvertrag wird Einrichtungsgebühr erlassen

** inkl. Lizenzgebühr DIN Media

Häufig gestellte Fragen

Nicht unbeding. Eine Beratung durch externe Berater ist nicht zwingend erforderlich. Unternehmen, in denen bereits ausgebildete Informationssicherheitsbeauftragte eingesetzt werden, können oftmals ein ISMS aus eigener Kraft aufbauen. Unsere Erfahrung zeigt jedoch, dass häufig die notwendigen Ressourcen fehlen, um eine erfolgreiche Implementierung zu gewährleisten. Hier können externe Berater mit ihrer Expetise unterstützen und Umsetzungsdruck reduzieren. Zudem begleiten externe Berater oftmals bis hin und durch das Audit. Hier gibt es weitere Informationen: Beratung/Umsetzung IT-Grundschutz

Pauschal kann die Zeitspanne nicht angegeben werden. Im Allgemeinen kann sich die Umsetzung auf eine Zeitperiode von etwa 3 bis 6 Monaten erstrecken. Ein ISMS-Projekt kann allerdings auch länger dauern.

Wir setzen stets darauf, unsere Lösung aktuell zu halten . Änderungen des IT-Grundschutz-Kompendiums werden in die Software übernommen, sodass der aktuelle Stand zur Verfügung steht. Bei EDIRA handelt es sich um eine Eigenentwicklung. Daher können wir maßgeblichen Einfluss auf die Verbesserung und der Erweiterung unseres Funktionsportfolios nehmen.

EDIRA ist ebenfalls eine wirksame Lösung für das Datenschutzmanagement, die Unternehmen dabei unterstützt, ihre Datenschutzprozesse zu verbessern. Mit EDIRA können Unternehmen ihre Verarbeitungsvorgänge effizient verwalten, Dokumente speziell für den Bereich Datenschutz vorgehalten und Datenschutz-Folgenabschätzungen durchführen, um den Schutz personenbezogener Daten zu gewährleisten und um Risiken zu reduzieren.

Weitere Dienstleistungen für Ihre Sicherheit