Digitale Souveränität: Warum Unternehmen einen Plan B für die Cloud brauchen

Digitale Souveränität von Ioannis Dimas

Stellen Sie sich vor, Sie kommen morgens ins Büro – physisch oder virtuell – und nichts funktioniert. Kein Login in die gewohnte Office-Umgebung. Keine E-Mails, keine Fachanwendungen – nicht einmal das Ticketsystem für den IT-Support.

Der Grund dafür? Nicht, weil ein lokales Rechenzentrum brennt, sondern weil irgendwo auf der Welt eine politische Entscheidung getroffen, eine Exportbeschränkung verhängt oder eine technische Störung bei einem globalen Hyperscaler ausgelöst wurde.

Diese Vorstellung wirkt überspitzt, bis man sie zu Ende denkt: Wie lange könnte Ihr Unternehmen unter diesen Bedingungen noch zuverlässig arbeiten? Stunden? Tage? Wochen?

Genau hier beginnt das Thema digitale Souveränität und die Erkenntnis, dass ein Plan B beim Einsatz von Cloud-Diensten kein optionaler Luxus, sondern nüchterne Eigenvorsorge ist.

Wir befinden uns in einem Zeitalter des Tech-Feudalismus

Ein solches Szenario ist keine Dystopie, sondern eine reale Gefahr, die von zahlreichen Unternehmen wahrgenommen wird. Laut einer Studie von Lünendonk & Hossenfelder betrachten 83 % der befragten Unternehmen ein sogenanntes Kill Switch, also ein unerwartetet Zugriffsstopp, als Risiko. Gleichzeitig können nur 57 % eine Exit-Strategie zum Wechsel des Providers vorzeigen.

Wir bewegen uns in einer Ära, die oft als Tech-Feudalismus bezeichnet wird. Wenige globale Akteure kontrollieren die digitale Infrastruktur, auf der unsere Wirtschaft und Verwaltung basieren. In Zeiten politischer Unsicherheit können Cloud-Dienste schnell als Druckmittel in Handelskonflikten eingesetzt werden. Das Risiko eines plötzlichen Zugriffsstopps oder extraterritoriale Datenzugriffe durch Gesetze wie den US CLOUD Act oder FISA 702 sind reale Szenarien. Wenn Konten aufgrund geopolitischer Spannungen gesperrt werden, gerät die betriebliche Handlungsfähigkeit unmittelbar ins Wanken.

Genau dieses Szenario trat vor einigen Monaten am Internationalen Strafgerichtshof ein. Dort wurde der Microsoft-Account von Chefankläger Karim Khan gesperrt – ein klares Indiz, dass das Riskio real ist.

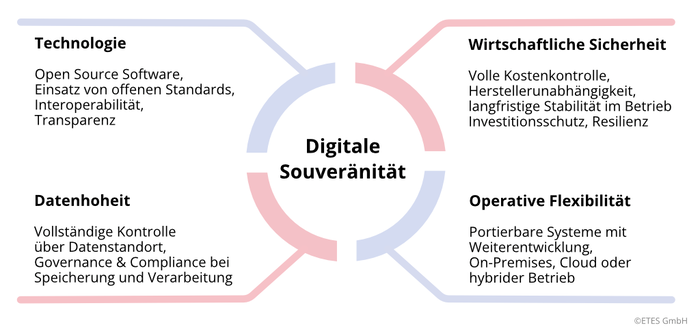

Die vier Dimensionen der digitalen Souveränität

Um handlungsfähig zu bleiben, müssen Organisationen digitale Souveränität in vier Dimensionen betrachten.

Technologie

Der Einsatz von Open Source Technologie und offenen Standards ermöglicht Interoperabilität und volle Transparenz.

Datenhoheit

Die Fähigkeit, selbst zu bestimmen, wer wann auf Informationen zugreifen darf. Dies beinhaltet die Hoheit über Verschlüsselung, Datenstandort und die garantierte Rückführbarkeit der Daten. Auch Governance und Compliance-Regelungen werden berücksichtigt.

Wirtschaftliche Sicherheit

Kritische Prozesse müssen auch dann weiterlaufen, wenn ein Anbieter ausfällt, seine (finanziellen) Bedingungen drastisch ändert oder politischer Druck entsteht.

Operative Flexibilität

Die Vermeidung einer totalen Bindung an einen Anbieter durch den Einsatz von Systemen, die austauschbar und portierbar sind. Das Unternehmen kann frei zwischen dem Betrieb On-Premises, in der Cloud oder einem hybriden Ansatz wählen.

Strategische Resilienz durch europäische Alternativen

Ein Plan B bedeutet nicht den sofortigen Abschied von bewährten Plattformen. Es geht um die bewusste Steuerung von Abhängigkeiten. Ein gesundes Maß an Unabhängigkeit lässt sich nur erreichen, wenn Unternehmen vom bloßen Konsumenten zum aktiven Gestalter ihrer IT-Architektur werden.

Hier rücken Cloud-Anbieter aus der Europäischen Union verstärkt in den Fokus. Diese "European Superscaler" und regionalen Provider unterliegen ausschließlich europäischem Recht und bieten Datensicherheit ohne das Risiko fremder Zugriffe. Die Integration solcher EU-Cloud-Dienste ist ein wesentlicher Baustein für einen belastbaren Plan B, da sie Innovationskraft mit rechtlicher Sicherheit verbinden.

Schleswig-Holstein geht mutig voran

Dass dieser Wandel praxistauglich ist, zeigt das Beispiel Schleswig-Holstein. Als erstes Bundesland stellt die dortige Verwaltung konsequent auf Open Source um und ersetzt proprietäre Software an tausenden Arbeitsplätzen. Dieser Schritt basiert auf drei zentralen Beweggründen:

- Unabhängigkeit von Lizenzpolitik: Der Schutz vor einseitigen Preissteigerungen und starren Modellen globaler Konzerne stärkt die wirtschaftliche Sicherheit.

- Datenschutz und Transparenz: Durch einsehbaren Quellcode und Linux-basierte Systeme werden ungewollte Datenabflüsse in Drittstaaten unterbunden.

- Regionale Wertschöpfung: Investitionen fließen in die Weiterentwicklung

Handlungsempfehlungen: Souveränität durch Offenheit

Ein guter Plan B ist wie Brandschutz: Man hofft, ihn nie zu brauchen, aber ohne ihn ist der Betrieb fahrlässig. Um Ihre Souveränität auf betrieblicher und nationaler Ebene zu stärken, empfehlen sich folgende Schritte:

Open Source als Fundament nutzen

Setzen Sie auf quelloffene Software, um Systeme unabhängig prüfen und selbst betreiben zu können. Dies schafft langfristige Investitionssicherheit.

Linux-basierte Infrastrukturen fördern

Ein Wechsel auf Linux im Server- und Desktop-Bereich schafft eine Basis, die nicht an die Bedingungen einzelner Monopolisten gebunden ist.

Souveräne Basisdienste vorhalten

Sorgen Sie dafür, dass Kernfunktionen wie E-Mail, Authentifizierung und Dateiablage im Notfall über eine alternative Umgebung – z. B. einen europäischen Zweitanbieter oder eine schlanke On-Premise-Lösung – hochgefahren werden können.

Multi-Cloud mit Exit-Strategie

Nutzen Sie Container-Technologien wie Kubernetes, um Anwendungen portierbar zu halten. So können Workloads im Krisenfall zu regionalen Anbietern oder auf eigene Server umgezogen werden.

Fazit: Jetzt agieren statt später reagieren

Digitale Souveränität ist kein "Nice to have". Sie sichert die Freiheit, technologische Entscheidungen selbstbestimmt zu treffen und Abhängikeiten zu minimieren. Ein Plan B ist die Lebensversicherung für Ihre digitale Existenz. Wer heute auf offene Standards, Linux-Lösungen und europäische Cloud-Anbieter setzt, baut eine resiliente Infrastruktur auf, die auch in kritischen Zeiten Bestand hat.

Als Full-Service IT-Dienstleister mit Fokus auf Open Source, digitale Souveränität, Datenschutz und Informationssicherheit begleiten wir Ihr Unternehmen auf dem Weg in die digitale Souveränität. Wir schauen uns ihre IT-Infrastruktur im Ganzen an, geben Handlungsemfehlungen und implementieren und betreuen Open Source basierte Systeme, um Ihre Unabhängigkeit zu gewährleisten.