Blog - Unsere Nachrichten für Ihre digitale Souveränität (2024) Seite 2

Microsoft 365 Copilot Pro – Werde ich heimlich beobachtet?

Die KI-Assistenz des Microsoft 365 Copilot Pro möchte vorallem die Produktivität steigern. Wir hinterfragen, ob ein ob ein datenschutzkonformer Einsatz möglich ist.

Weiterlesen … Microsoft 365 Copilot Pro – Werde ich heimlich beobachtet?

-

Webinar: Vom Gesetz zur Praxis – NIS-2-Richtlinie

NIS-2: Eine neue bürokratische Anforderung der Gesetzgebung oder tatsächlich eine Chance zur Stärkung der IT-Sicherheit? Gemeinsam mit unserem Partner agorum laden wir Sie zum Webinar „Vom Gesetz zur Praxis – NIS-2-Richtlinie“ ein.

Weiterlesen … Webinar: Vom Gesetz zur Praxis – NIS-2-Richtlinie

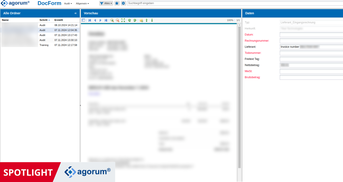

agorum core DMS: Dokumentenerkennung und Extraktion von Metadaten mit DocForm

Im Zeitalter der Digitalisierung ist die Verwaltung und Organisation von Dokumenten ein wichtiger Bestandteil des Arbeitsalltags. agorum core DMS bietet eine umfassende Lösung für das Dokumentenmanagement, einschließlich der Erkennung von Metadaten.

Weiterlesen … agorum core DMS: Dokumentenerkennung und Extraktion von Metadaten mit DocForm

E-Mail-Kommunikation verschlüsseln mit CipherMail Encryption Gateway

Weltweit verschicken Menschen beruflich E-Mails. Oft enthalten diese E-Mails vertrauliche Informationen, die nicht für die Öffentlichkeit bestimmt sind. Dies macht die Verschlüsselung von E-Mails mittels S/MIME oder PGP notwendig.

Weiterlesen … E-Mail-Kommunikation verschlüsseln mit CipherMail Encryption Gateway

-

Proxmox Backup Server: Zuverlässige Backups virtueller Maschinen

Backups virtueller Maschinen sichern wichtige Unternehmensdaten. Der Proxmox Backup Server stellt eine solide Backup-Lösung für virtuelle Maschinen dar, die mit Proxmox VE virtualisiert werden.

Weiterlesen … Proxmox Backup Server: Zuverlässige Backups virtueller Maschinen

-

NIS-2 und Cybersicherheit: Effektiv vor Cyberangriffen schützen

„Mein Unternehmen ist so klein, Hacker interessieren sich sowieso nur für große Konzerne.“ – eine trügerische Annahme vieler Unternehmen. Die Frage ist nicht, ob ein Unternehmen betroffen sein wird, sondern wann.

Weiterlesen … NIS-2 und Cybersicherheit: Effektiv vor Cyberangriffen schützen

-

18. Oktober 2024: NIS-2-Richtlinie tritt heute in Kraft

Stichtag 18. Oktober: Die NIS-2-Richtlinie tritt in Kraft. Deutlich mehr Unternehmen werden in die Pflicht genommen, strengere Maßnahmen zur Cybersicherheit zu implementieren.

Weiterlesen … 18. Oktober 2024: NIS-2-Richtlinie tritt heute in Kraft

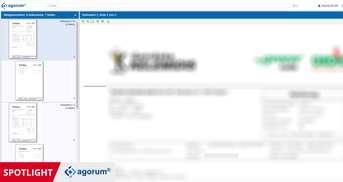

Effiziente Dokumenten-Einbringung in das DMS agorum core - Möglichkeiten und Vorteile

Das agorum core-Modul "DocForm trennen" ermöglicht, dass Dokumente effizient und zuverlässig in ein Dokumentenmanagementsystem (DMS) übertragen werden.

Weiterlesen … Effiziente Dokumenten-Einbringung in das DMS agorum core - Möglichkeiten und Vorteile

„Training on the Job“ – Individuelles Training, genau dort wo Sie es brauchen

Mit „Training on the Job“ analysieren wir gemeinsam Ihre IT-Umgebung, bauen diese gemeinsam auf und bringen Best-Practices ein und erarbeiten so das für Sie relevante Know-how.

Weiterlesen … „Training on the Job“ – Individuelles Training, genau dort wo Sie es brauchen